����ʱ��

2009-1-1

����ժҪ

��������ʹ��“VC”��д��ľ�����������������������Զ�������“Upack”�ӿǷ�ʽ����ͼ���������ɨ�裬����Ϊ“39,252 �ֽ�”��ͼ��Ϊ“ ”��������չ��Ϊ“exe”����Ҫͨ��“��ҳ����”��“�ļ�����”��“��ƭ�û����”�ȷ�ʽ������������ҪĿ��ͨ�������ֶ�ȡ���������

”��������չ��Ϊ“exe”����Ҫͨ��“��ҳ����”��“�ļ�����”��“��ƭ�û����”�ȷ�ʽ������������ҪĿ��ͨ�������ֶ�ȡ���������

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

��ҳľ�����ļ�������ƭ�û����

������ʩ

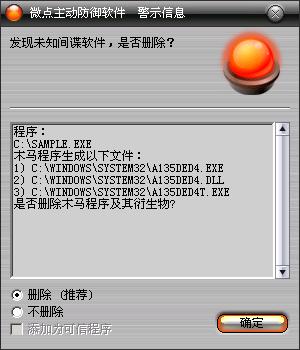

�Ѱ�װʹ�������������������û��������κ����ã��������������Զ���������ϵͳ���ܸò��������ֺ��ƻ����������Ƿ��Ѿ����������°汾���������������ܹ���Ч����ò����������û�н������������������������°棬���������������ڷ��ָò���������ʾ������“δ֪�������”����ֱ��ѡ��ɾ����������ͼ1����

ͼ1 ���������������Զ�����δ֪������δ������

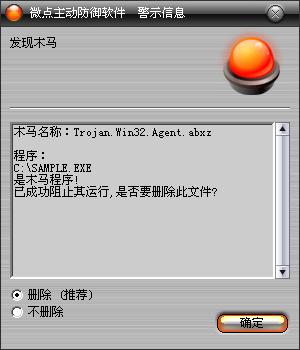

������Ѿ��������������������������°汾���㽫������ʾ������"Trojan.Win32.Agent.abxz”����ֱ��ѡ��ɾ������ͼ2����

ͼ2 ��������������������ػ���֪����

����δʹ�������������������û����㷴����ר�ҽ�����

1����Ҫ�ڲ���վ�����طǹٷ��汾���������а�װ�����ⲡ��ͨ������ķ�ʽ��������ϵͳ��

2�����콫����ɱ���������������������°汾���в�ɱ������������ǽ���������쳣���ʣ�����Ȼ���쳣�����ע�⼰ʱ��רҵ�İ�ȫ����������ϵ��ȡ����֧�֡�

3������windows�Զ����£���ʱ���©��������

��������

��������������ִ�к��������̣������Ƿ����“AVP.exe”�����������ͷ��������ļ�“GoKaba.bat”��“%SystemRoot%\system32”�ļ��У���ϵͳʱ����“1987��10��18��”���������������£�

| |

����@echo off

����set date=�te%

����date 1987-10-18

����ping -n 45 localhost > nul

����date �te%

����del %0 |

|

��������������������“ping -n 45 localhost > nul”���ﵽ��ʱĿ�ģ���ʱ��ɺ�ϵͳʱ�佫�������������ڼ佫����������“%SystemRoot%\system32”�ļ��У�������Ϊ“A135DED4.EXE”������������“%SystemRoot%\system32”�ļ��У�������Ϊ“A135DED4T.EXE”����ע�������“A135DED4.EXE”����Ϊ�������ע��������£�

| |

��������“[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\A135DED4]”

����ֵ��“Type”

�������ݣ�“SERVICE_WIN32_OWN_PROCESS”

����ֵ��“Start”

�������ݣ�“SERVICE_AUTO_START”

����ֵ��“ImagePath”

�������ݣ�“C:\WINDOWS\system32\A135DED4.EXE –service”

����ֵ��“DisplayName”

�������ݣ�“A135DED4” |

|

������ɺ��������Բ���“–service”����“A135DED4.EXE”��ɾ��“GoKaba.bat”��������������“delme.bet”ʵ����ɾ�����������������:

| |

����@echo off

����:selfkill

����del /F /Q "C:\Sample.EXE"

���� exist "C:\Sample.EXE" goto selfkill

����del %0 |

|

����“A135DED4.EXE”���������ɶ�̬���ļ�“A135DED4.DLL”���ļ���“%SystemRoot%\system32”������ռ佫��̬���ļ�“A135DED4.DLL”ע����“winlogon.exe”������һ�̡߳�

����“winlogon.exe” ������ռ佫��̬���ļ�“A135DED4.DLL”ע����“explorer.exe”������һ�̡߳�������ַ��“http://www.zh****u8.com/chajian/update.txt”������������

��������������IE��ҳ�����������洰�ڣ��ٳְٶ��������棬ʵ�û�����������ʱ��ת���ڿ�ָ���Ĺ��ҳ�棬�������ط�ʽ��װ“Alexa������”������QQ���Ա�������MSN�������������ڣ�����ģ������ʽ�������Ϣ��ʹ�û��������ϳ��ֹ�棬���л�����