捕获时间

2009-1-16

病毒摘要

该样本是使用“VC”编写的木马下载器,由微点主动防御软件自动捕获,采用“UPX”加壳方式试图躲避特征码扫描,加壳后长度为“25,088 字节”,图标为“ ” ,病毒扩展名为“exe”,主要通过“网页木马”、“文件捆绑”的方式传播,病毒主要目的为下载病毒程序至用户主机。

” ,病毒扩展名为“exe”,主要通过“网页木马”、“文件捆绑”的方式传播,病毒主要目的为下载病毒程序至用户主机。

感染对象

Windows 2000/Windows XP/Windows 2003

传播途径

网页木马、文件捆绑

防范措施

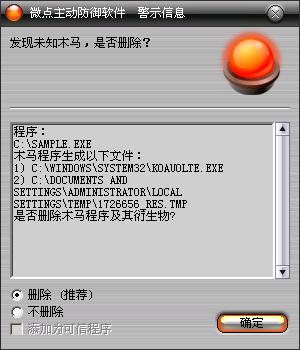

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“未知木马”,请直接选择删除处理(如图1);

图1 微点主动防御软件自动捕获未知病毒(未升级)

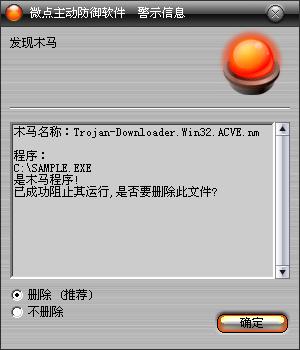

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Trojan-Downloader.Win32.ACVE.nm”,请直接选择删除(如图2)。

图2 微点主动防御软件升级后截获已知病毒

对于未使用微点主动防御软件的用户,微点反病毒专家建议:

1、不要在不明站点下载非官方版本的软件进行安装,避免病毒通过捆绑的方式进入您的系统。

2、尽快将您的杀毒软件特征库升级到最新版本进行查杀,并开启防火墙拦截网络异常访问,如依然有异常情况请注意及时与专业的安全软件厂商联系获取技术支持。

3、开启windows自动更新,及时打好漏洞补丁。

病毒分析

该样本程序被执行后,复制自身至系统文件夹“%SystemRoot%\system32\”重命名为“KOAUOLTE.EXE”,在“%SystemRoot%\system32\drivers”文件夹释放驱动文件“lklosd.sys”, 提升自身权限至“SeDebugPrivilege”,遍历以下软件进程后,在“%SystemRoot%”文件夹释放动态库文件“jiocs.dll”,调用其导出函数“MyEntryPoint”, 尝试关闭以下软件进程:

| |

kavstart.exe

kissvc.exe

kmailmon.exe

kpfw32.exe

kpfwsvc.exe

kwatch.exe

ccenter.exe

ras.exe

rstray.exe

rsagent.exe

ravtask.exe

ravstub.exe

ravmon.exe

ravmond.exe

avp.exe

360safebox.exe

360Safe.exe

Thunder5.exe

FreeLibrary

kernel32.dll

taskkill |

|

随后将所发现的进程与“Thunder5.exe”重定向至“svchost.exe”,使部分安全软件失效,加载驱动文件“lklosd.sys”,辅助关闭以进程,尝试对“%AllUsersProfile%\Application Data\Kaspersky Lab\AVP8\Bases\kavbase.kdl”与“HKEY_LOCAL_MACHINE\SOFTWARE\KasperskyLab\protected\AVP8\CKAHUM\LastSet”进行修改。通过注册表查找“SOFTWARE\360Safe\safemon”,定位“360tray.exe”与“safeboxTray.exe”磁盘路径,试图通过CreateProcess函数加参数“ /u”运行“safeboxTray.exe”,尝试卸载。

启动“KOAUOLTE.EXE” 病毒将访问“GOOGLE”判断主机是否联网,使用API函数“URLDownloadToFileA”下载文件“http://www.o***tre.net/down/ko.exe”。“ko.exe”将被存储至“%Temp%”文件夹,并重命名为“svDE.tmp”,“ svDE.tmp”启动后,将修改注册表,设置自启动:

| |

键:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager

值:PendingFileRenameOperations

数据:\??\%Temp%\svDE.tmp |

|

释放驱动文件“98989898”创建为服务并启动,“98989898”为病毒制造者编写的磁盘过滤驱动,病毒将修改“userinit.exe”将部分代码写入其中,操作完成后删除服务避免发现,服务相关注册表键值如下:

| |

键:HKLM\SYSTEM\CurrentControlSet\Services\Kisstusb

值:DisplayName

数据:Kisstusb

值:ImagePath

数据:\??\%Temp%\98989898

值:Start

数据:SERVICE DEMAND START |

|

“ svDE.tmp”还将访问“***.koo546.com”,下载“oo.txt”保存至%SystemRoot%\system32%,“oo.txt”内容如下:

| |

[file]

open=y

url1=http://www.bm-7**.cn/new/new1.exe

url2=http://www.bm-7**.cn/new/new2.exe

url3=http://www.bm-7**.cn/new/new3.exe

url4=http://www.bm-7**.cn/new/new4.exe

url5=http://www.bm-7**.cn/new/new5.exe

url6=http://www.bm-7**.cn/new/new6.exe

url7=http://www.bm-7**.cn/new/new7.exe

url8=http://www.bm-7**.cn/new/new8.exe

url9=http://www.bm-7**.cn/new/new9.exe

url10=http://www.bm-7**.cn/new/new10.exe

url11=http://www.bm-7**.cn/new/new11.exe

url12=http://www.bm-7**.cn/new/new12.exe

url13=http://www.bm-7**.cn/new/new13.exe

url14=http://www.bm-7**.cn/new/new14.exe

url15=http://www.bm-7**.cn/new/new15.exe

url16=http://www.bm-7**.cn/new/new16.exe

url17=http://www.bm-7**.cn/new/new17.exe

url18=http://www.bm-7**.cn/new/new18.exe

url19=http://www.bm-7**.cn/new/new19.exe

url20=http://www.bm-7**.cn/new/new20.exe

url21=http://www.bm-7**.cn/new/new21.exe

url22=http://www.bm-7**.cn/new/new22.exe

url23=http://www.bm-7**.cn/new/new23.exe

url24=http://www.bm-7**.cn/new/new24.exe

url25=http://www.bm-7**.cn/new/new25.exe

url26=http://www.bm-7**.cn/new/new26.exe

count=26 |

|

病毒将下载上除文件并运行,其中包含了各类盗号木马,随后将搜集主机MAC地址信息将其发送到“bao**.9966.org/getmac.jsp”以进行感染统计。