����ʱ��

2009-2-15

����ժҪ

��������ʹ��“VC ”��д��ľ���������������������������Զ�������“UPX”�ӿǷ�ʽ����ͼ���������ɨ�裬�ӿǺ�Ϊ“38,912 �ֽ�”��ͼ��Ϊ“ ”��������չ��Ϊ“exe”����Ҫͨ��“��ҳľ��”��“�ļ�����”�ȷ�ʽ������������ҪĿ��Ϊ���ش���ľ���������û��������С�

”��������չ��Ϊ“exe”����Ҫͨ��“��ҳľ��”��“�ļ�����”�ȷ�ʽ������������ҪĿ��Ϊ���ش���ľ���������û��������С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

��ҳľ�����ļ�����

������ʩ

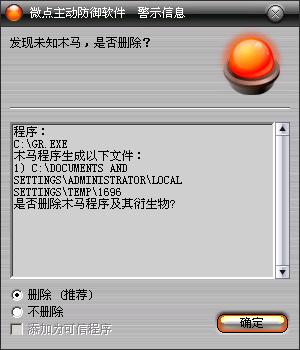

�Ѱ�װʹ�������������������û��������κ����ã��������������Զ���������ϵͳ���ܸò��������ֺ��ƻ����������Ƿ��Ѿ����������°汾���������������ܹ���Ч����ò����������û�н������������������������°棬���������������ڷ��ָò���������ʾ������“δ֪ľ��”����ֱ��ѡ��ɾ����������ͼ1����

ͼ1 ���������������Զ�����δ֪������δ������

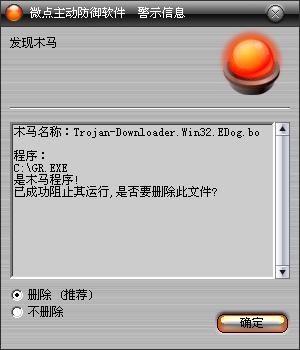

������Ѿ��������������������������°汾���㽫������ʾ������"Trojan-Downloader.Win32.EDog.bo”����ֱ��ѡ��ɾ������ͼ2����

ͼ2 ��������������������ػ���֪����

����δʹ�������������������û����㷴����ר�ҽ�����

1����Ҫ�ڲ���վ�����طǹٷ��汾���������а�װ�����ⲡ��ͨ������ķ�ʽ��������ϵͳ��

2�����콫����ɱ���������������������°汾���в�ɱ������������ǽ���������쳣���ʣ�����Ȼ���쳣�����ע�⼰ʱ��רҵ�İ�ȫ����������ϵ��ȡ����֧�֡�

3������windows�Զ����£���ʱ���©��������

��������

��1����������Ϊ“puuyt”�Ļ����壻

��2����������ȫ�������̣����ҵ��Ľ���ӳ��ٳ֣�

��3��������ϵͳ“rundll32.exe”ʹ�ò���“enums”����“0976.dll”��

��4������ϵͳ�ļ�“beep.sys”,�ָ�SSDT������ɺ�ԭ“beep.sys”�ļ���

��5�����ͷ������ļ�“1696”����дϵͳ���뷨����“ctfmon.exe”��

��6���������������ش���ľ�������У�

��7������ϵͳHost��

�������������ļ���

����

����%Temp%\0976.dll

����%Temp%\1696

����%Temp%\16dd84.dll������ļ�����

����%SystemRoot%\system32\sadfasdf.jpg

����

�����������ļ���

����

����%SystemRoot%\system32\drivers\beep.sys

����%SystemRoot%\system32\ctfmon.exe

����

��������ɾ���ļ���

����

����%Temp%\1696

����

������������ע�����

����

��������HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zg

����

����������ע�����

����

��������HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manage

����ֵ��PendingFileRenameOperations

����

��������ɾ��ע�����

����

��������HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zg

����

���������������磺

����

����http://txt.mo**q.com/oo.txt

����http://www.im**o.com/new/new1.exe

����http://www.im**o.com/new/new2.exe

����http://www.im**o.com/new/new3.exe

����http://www.im**o.com/new/new4.exe

����http://www.im**o.com/new/new5.exe

����http://www.im**o.com/new/new6.exe

����http://www.im**o.com/new/new7.exe

����http://www.im**o.com/new/new8.exe

����http://www.im**o.com/new/new9.exe

����http://www.im**o.com/new/new10.exe

����http://www.im**o.com/new/new11.exe

����http://www.im**o.com/new/new12.exe

����http://www.im**o.com/new/new13.exe

����http://www.im**o.com/new/new14.exe

����http://www.im**o.com/new/new15.exe

����http://www1.im**o.com/new/new16.exe

����http://www1.im**o.com/new/new17.exe

����http://www1.im**o.com/new/new18.exe

����http://www1.im**o.com/new/new19.exe

����http://www1.im**o.com/new/new20.exe

����http://www1.im**o.com/new/new21.exe

����http://www1.im**o.com/new/new22.exe

����http://www1.im**o.com/new/new23.exe

����http://www1.im**o.com/new/new24.exe

����http://www1.im**o.com/new/new25.exe

����http://www1.im**o.com/new/new26.exe

����http://www1.im**o.com/new/new27.exe

����http://www1.im**o.com/new/new28.exe

����http://txt.mo**q.com/ad.jpg

����http://tongji.ombb***.cn/select/getmac.asp