捕获时间

2009-4-2

病毒摘要

该样本是使用“C”语言编写的蠕虫程序,由微点主动防御软件自动捕获,长度为“24,659 字节”,图标为“ ”,病毒扩展名为“exe”, 主要通过“文件捆绑”、“下载器下载”、“网页挂马”、等方式传播,病毒主要目的为盗取大量游戏帐号和密码等信息。

”,病毒扩展名为“exe”, 主要通过“文件捆绑”、“下载器下载”、“网页挂马”、等方式传播,病毒主要目的为盗取大量游戏帐号和密码等信息。

用户中毒后,游戏无故关闭,输入帐号、密码时游戏运行缓慢的现象,安全软件功能失效,最终将导致虚拟财产被黑客盗取。

感染对象

Windows 2000/Windows XP/Windows 2003

传播途径

文件捆绑、下载器下载、网页木马

防范措施

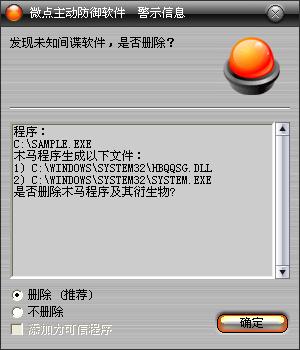

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“未知间谍软件”,请直接选择删除处理(如图1);

图1 微点主动防御软件自动捕获未知病毒(未升级)

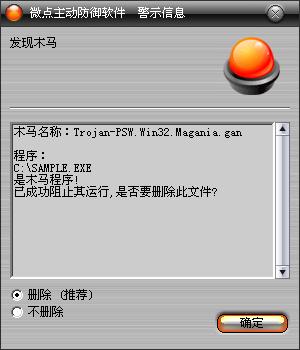

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Trojan-PSW.Win32.Magania.gan”,请直接选择删除(如图2)。

图2 微点主动防御软件升级后截获已知病毒

对于未使用微点主动防御软件的用户,微点反病毒专家建议:

1、手动删除以下文件:

%SystemRoot%system32\HBQQSG.dll

%SystemRoot%system32\System.exe

2、手动删除以下注册表值:

键:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

值:HBService32"

数据:System.exe

3.修改如下注册键:

键:HKEY_LOCAL_MACHINE\Software\360Safe\safemon

值:ARPAccess

数据: 1

值:LeakShowed

数据: 1

值:MonAccess

数据: 1

值:NoNotiLeak

数据: 1

值: NoNotiNews

数据: 1

值:SiteAccess

数据: 1

值:UDiskAccess

数据: 1

值:weeken

数据: 1

键:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Windows

值:AppInit_DLLs

数据:“”

变量声明:

%SystemDriver% 系统所在分区,通常为“C:\”

%SystemRoot% WINDODWS所在目录,通常为“C:\Windows”

%Documents and Settings% 用户文档目录,通常为“C:\Documents and Settings”

%Temp% 临时文件夹,通常为“C:\Documents and Settings\当前用户名称\Local Settings\Temp”

%ProgramFiles% 系统程序默认安装目录,通常为:“C:\ProgramFiles”

病毒分析

(1)遍历进程,发现并结束如下进程

my.exe

Client.exe"

woool.dat

woool88.dat

xy2.exe

game.exe

SO2Game.exe

SO2GameFree.exe

FSOnline2.exe

gameclient.exe"

elementclient.exe"

asktao.mod"

Wow.exe"

ZeroOnline.exe"

Bo.exe"

Conquer.exe"

soul.exe"

TheWarlords.exe"

china_login.mpr"

blueskyclient_r.exe"

xy3.exe"

QQLogin.exe"

DNF.exe"

gc12.exe"

hugemanclient.exe"

HX2Game.exe"

QQhxgame.exe"

tw2.exe"

QQSG.exe"

QQFFO.exe"

zhengtu.dat"

mir1.dat"

mir2.dat"

tty3d.exe"

metin2.bin"

AClient.exe"

gamefree.exe"

xiyou.exe"

(2)生成动态库文件HBQQSG.dll和病毒主程序System.exe,如果动态库文件存在生成批处理文件,把库文件重命名为E.tmp

(3)运行System.exe,加载动态库文件

(4)设置键盘钩子,获取游戏帐号密码并发送到指定网站

(5) 发现问道游戏窗口,关闭窗口

(6)修改注册表使360安全卫士部分功能失效,删除其启动项目

(7)填加注册表启动项目

(8)生成批处理删除自身

病毒创建文件:

%SystemRoot%system32\HBQQSG.dll

%SystemRoot%system32\System.exe

%Temp%\f.tmp.bat

%Temp%SelfDel.bat

病毒创建注册表:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\HBService32

病毒修改注册表:

HKEY_LOCAL_MACHINE\Software\360Safe\safemon

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs

病毒删除如下注册表:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\360Safetray

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\360Safebox

病毒访问网络:

http://www.bm-gj***fhkj10000.cn/postly/post.asp

http://www.bm-ds***ksdf20000.cn/lym/023ertyud/post.asp

http://www.bm-ds***jvfd30000.cn/postly/post.asp

http://www.bm-ds***tert40000.cn/lym/023hgfytr/post.asp