����ʱ��

2009-4-21

����֢״

��������ʹ��“VC”��д��ľ���������������������������Զ�������“UPX”�ӿǷ�ʽ����ͼ���������ɨ�裬�ӿǺ�Ϊ“28,160 �ֽڣ�ͼ��Ϊ“

”��������չ��Ϊ“exe”����Ҫͨ��“�ļ�����”��“����������”��“��ҳľ��”�ȷ�ʽ������������ҪĿ��Ϊ���ش���ľ�����������С�

”��������չ��Ϊ“exe”����Ҫͨ��“�ļ�����”��“����������”��“��ҳľ��”�ȷ�ʽ������������ҪĿ��Ϊ���ش���ľ�����������С�

�û��ж�����ְ�ȫ�����ʹرգ����ִ���δ֪���̣�ϵͳ���������л�����Windwos�����ʱ���������

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

��ҳľ�����ļ���������������

������ʩ

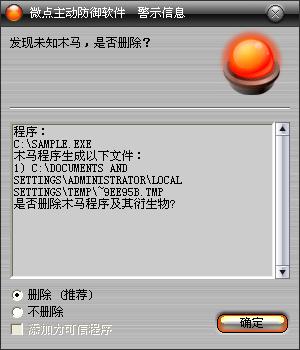

�Ѱ�װʹ�������������������û��������κ����ã��������������Զ���������ϵͳ���ܸò��������ֺ��ƻ����������Ƿ��Ѿ����������°汾���������������ܹ���Ч����ò����������û�н������������������������°棬���������������ڷ��ָò���������ʾ������“δ֪ľ��”����ֱ��ѡ��ɾ����������ͼ1����

ͼ1 ���������������Զ�����δ֪������δ������

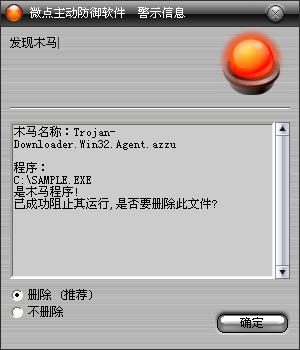

������Ѿ��������������������������°汾���㽫������ʾ������"Trojan-Downloader.Win32.Agent.azzu”����ֱ��ѡ��ɾ������ͼ2����

ͼ2 ��������������������ػ���֪����

����δʹ�������������������û����㷴����ר�ҽ�����

1����Ҫ�ڲ���վ�����طǹٷ��汾���������а�װ�����ⲡ��ͨ������ķ�ʽ��������ϵͳ��

2�����콫����ɱ���������������������°汾���в�ɱ������������ǽ���������쳣���ʣ�����Ȼ���쳣�����ע�⼰ʱ��רҵ�İ�ȫ����������ϵ��ȡ����֧�֡�

3������windows�Զ����£���ʱ���©��������

δ��װ�����������������ֶ�����취��

1��ʹ����ͬ�汾�ļ��滻%SystemRoot%\System32\userinit.exe

2���ֶ�ɾ�������ļ���

%temp%\~47a1b8.t

%temp%\~5b8c2d.t

%Temp%\~4d9e61.tmp

����

3���ֶ�ɾ������ע���ֵ��

����HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\egui.exe

ֵ��Debugger

���ݣ�services.exe

����HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\s��@w�w

ֵ��Debugger

���ݣ��oxxg][e O^G

����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ccddc

����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zx

����������

%SystemDriver%��������������ϵͳ���ڷ�����ͨ��Ϊ“C:\”

%SystemRoot%����������������WINDODWS����Ŀ¼��ͨ��Ϊ“C:\Windows”

%Documents and Settings%�����û��ĵ�Ŀ¼��ͨ��Ϊ“C:\Documents and Settings”

%Temp%������������������������ʱ�ļ��У�ͨ��Ϊ“C:\Documents and Settings\��ǰ�û�����\Local Settings\Temp”

%ProgramFiles%��������������ϵͳ����Ĭ�ϰ�װĿ¼��ͨ��Ϊ��“C:\ProgramFiles”

��������

��1�����Դ�wscsvc��������ɹ���ֹͣ����

��2���������̣����ֲ��������½���

rstray.exe

rsnetsvr.exe

ccenter.exe

scanfrm.exe

ravmond.exe

ravtask.exe

rsmain.exe

rfwsrv.exe

ras.exe

kavstart.exe

kissvc.exe

kamilmon.exe

kpfw32.exe

kpfwsvc.exe

kwatch.exe

kaccore.exe

��3���������̣߳��ͷŶ�̬���ļ�%temp%\~47a1b8.t���������̣�����avp.exe��safeboxtray.exe��360tray.exe���̣����ض�̬���ļ�

��4����̬��%temp%\~47a1b8.t�����ͷ������ļ�%temp%\~5b8c2d.t,����������ccddc��������������avp.exe��safeboxtray.exe��360tray.exe���̣�������ӳ��ٳ�

��5�����Դ�"ekrn"��������ɹ���ֹͣ������ekrn.exe��egui.exe����

��6���ͷ�%Temp%\~4cfdae.tmp��%Temp%\~4d9e61.tmp��ִ��%Temp%\~4d9e61.tmpִ�����ع��ܣ����������̣�����cmd.exe��qq.exe����

��7������ZX�������������ļ�~4cfdae.tmp��ɾ���ļ�,�����ļ�����%SystemRoot%\System32\userinit.exe

��8������ӳ��ٳ�

����

���������ļ���

����

%temp%\~47a1b8.t

%temp%\~5b8c2d.t

%Temp%\~4cfdae.tmp

%Temp%\~4d9e61.tmp

����

�������ļ���

����

%SystemRoot%\System32\userinit.exe

����

����ɾ���ļ���

%Temp%\~4cfdae.tmp

����

��������ע�����

����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\egui.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\s��@w�w

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ccddc

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zx

�����������磺

����

http://update.**-com.cn/newo/getmac.asp

http://up.cj-**.cn:889/txt1/ok.txt