广告程序

Trojan-Clicker.Win32.Delf.agv

捕获时间

2009-8-19

危害等级

高

病毒症状

该样本是使用“MFC”编写的广告程序,由微点主动防御软件自动捕获,采用“UPX”加壳方式,企图躲避特征码扫描,加壳后长度为“61,440 字节”,图标为“

”,病毒扩展名为“exe”,主要通过“文件捆绑”、“下载器下载”、“网页挂马”等方式传播,病毒主要目的为增加指定网址流量和点击数。

”,病毒扩展名为“exe”,主要通过“文件捆绑”、“下载器下载”、“网页挂马”等方式传播,病毒主要目的为增加指定网址流量和点击数。

用户中毒后,会出现机器运行缓慢、网络速度降低、出现大量未知进程、访问网站弹出大量广告等现象。

感染对象

Windows 2000/Windows XP/Windows 2003

传播途径

网页木马、文件捆绑、下载器下载

防范措施

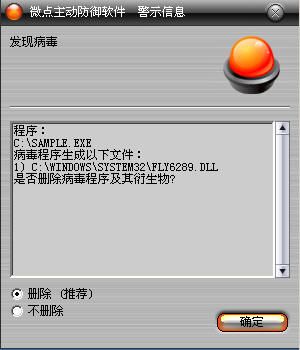

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“病毒”,请直接选择删除处理(如图1);

图1 微点主动防御软件自动捕获未知病毒(未升级)

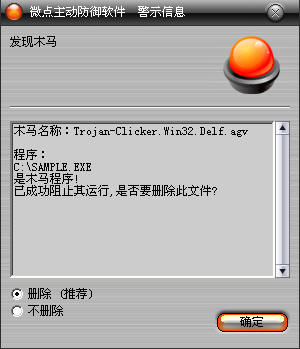

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Trojan-Clicker.Win32.Delf.agv”,请直接选择删除(如图2)。

图2 微点主动防御软件升级后截获已知病毒

未安装微点主动防御软件的手动解决办法:

1、手动删除以下文件:

%SystemRoot%\System32\fly1867.dll

%SystemRoot%\system32\flysoft.dll

%SystemRoot%\system32\micsoft.exe

%SystemRoot%\System32\Web.ini

2、手动删除以下注册表键值:

键:HKEY_LOCAL_MACHINE\SOFTWARE\Softfy

键:HKEY_CLASSES_ROOT\CLsID\{8B55FF8B-57EC-7D8B-0881-FF60EA00000F}

键:HKEY_LOCAL_MACHINE\Software\microsoft\windows\currentversion\Explorer\shellexecutehooks\

{8B55FF8B-57EC-7D8B-0881-FF60EA00000F}

键: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

SharedTaskScheduler

值: {153FC33C-8D26-4620-ACBA-3371AAC67A23}

数据:flysoft.dll

键:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution\[所有劫持]

3、手动修改以下注册表:

键: HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\Main

值: StartPage

数据: about:blank

键: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

值: Userinit

数据: %SystemRoot%\system32\userinit.exe,

键:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Environment

值:path

数据: %SystemRoot%\system32;%SystemRoot%;%SystemRoot%\System32\Wbem;%ProgramFiles%\Common Files\Compuware

键: HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\New Windows

值: PopupMgr

数据:no

变量声明:

%SystemDriver% 系统所在分区,通常为“C:\”

%SystemRoot% WINDODWS所在目录,通常为“C:\Windows”

%Documents and Settings% 用户文档目录,通常为“C:\Documents and Settings”

%Temp% 临时文件夹,通常为“C:\Documents and Settings\当前用户名称\Local Settings\Temp”

%ProgramFiles% 系统程序默认安装目录,通常为:“C:\ProgramFiles”

病毒分析

(1) 病毒通过创建注册表相应键值,安装自身初始化及版本相关信息。

(2) 释放文件%SystemRoot%\System32\fly1867.dll和%SystemRoot%\System32\dllcache\fly1867.dll。

(3) 获得进程快照,查找ravmond.exe进程,若找到,释放文件%SystemRoot%\system32\flysoft.dll,通过regsvr32.exe注册

flysoft.dll。 注册成功后,创建线程,通过调用%SystemRoot%\system32\rundll32.exe加载fly1867.dll, 并通过修改注册表,达

到自动运行flysoft.dll的目的。若没有找到ravmond.exe进程,则在D盘创建目录flysoft,设置该目录为隐藏,通过修改注册表,将

路径D:\flysoft添加到系统环境变量中,将Userinit执行路径%SystemRoot%\system32\userinit.exe,修改

为%SystemRoot%\system32\userinit.exe,D:\flysoft,实现病毒自启动。

(4) 病毒加载fly1867.dll后,提升自身权限,终止杀毒软件进程,通过创建注册表,对绝大多数反病毒软件和工具做映像劫持,并安装钩子,截取用户信息。

(5) 释放文件D:\micsoft\micsoft.exe和%SystemRoot%\system32\micsoft.exe,并执行%SystemRoot%\system32\micsoft.exe。通过修改该注册表对应键值,达到自动运行D:\micsoft\micsoft.exe的目的,完成后,删除目录D:\micsoft。

(6) 将截获的用户信息和被感染机器的相关信息发送到指定网址,并下载一个资源配置文件到%SystemRoot%\System32\Web.ini,读取并访问文件中指定网址,并通过修改注册表相应键值,使启动IE时自动打开指定网址,并允许浏览器能够弹出窗口,致使当用IE访问网站时弹出大量广告。

(7) 下载新病毒到本地执行,病毒会每隔一段时间对Web.ini配置文件进行更新,完成更多功能。

(8) 在病毒主程序目录下创建名为afc9fe2f418b00a0.bat的批处理,并执行,删除病毒自身和afc9fe2f418b00a0.bat。

病毒创建文件:

%SystemRoot%\System32\fly1867.dll

%SystemRoot%\system32\flysoft.dll

%SystemRoot%\system32\micsoft.exe

%SystemRoot%\System32\Web.ini

D:\flysoft

D:\flysoft\micsoft.exe

X:\afc9fe2f418b00a0.bat (X为病毒主程序所在盘符)

病毒删除文件:

D:\flysoft

D:\flysoft\micsoft.exe

X:\afc9fe2f418b00a0.bat (X为病毒主程序所在盘符)

病毒创建注册表:

HKEY_LOCAL_MACHINE\SOFTWARE\Softfy

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

SharedTaskScheduler\ {153FC33C-8D26-4620-ACBA-3371AAC67A23}

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution\[映像劫持]

HKEY_CLASSES_ROOT\CLsID\{8B55FF8B-57EC-7D8B-0881-FF60EA00000F}

HKEY_LOCAL_MACHINE\Software\microsoft\windows\currentversion\Explorer\shellexecutehooks\

{8B55FF8B-57EC-7D8B-0881-FF60EA00000F}

病毒修改注册表:

HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\Main\StartPage

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Environment\path

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\New Windows\PopupMgr

病毒访问网络:

http://www.s***m.com/plug/HtmlPeek.dll

http://www.s***m.com/plug/SoftSize.asp

http://www.s***m.com/CPA/full14/PlugOne/UpdateSoft.asp

http://www.s***m.com/CPA/full14/PlugOne/SoftSize.asp

http://www.s***m.com/CPA/full14/PlugTwo/UpdateSoft.asp

http://www.s***m.com/CPA/full14/PlugTwo/SoftSize.asp

http://www.s***m.com/MainDll/SoftSize.asp

http://www.s***nm.com/MainDll/flymy.dll

http://www.f***yz.com/WebIni3/WebiniUpdate.asp

http://www.f***yz.com/WebIni3/WebIniSize.asp

http://fl***d.com/web/download/

http://www.ha***580.com/XueHu

http://www.f***nload.com

http://www.fy***own.com

http://www.sup***qface.com

http://www.cod***ticle.com

http://www.so***y.com

http://www.h***2580.com

http://www.w***ozhi.com

http://www.fy***z.com

http://www.k***c.cn