蠕虫病毒程序

Worm.Win32.AutoRun.cbq

捕获时间

2010-1-27

危害等级

中

病毒症状

该样本是使用“Visual C /C”编写的“蠕虫病毒”程序,由微点主动防御软件自动捕获,采用“UPX”加壳方式,企图躲避特征码扫描,加壳后长度为“30,720字节”,图标为“

”,病毒扩展名为“exe”,主要通过“文件捆绑”、“下载器下载”、“移动存储介质”等方式传播。

”,病毒扩展名为“exe”,主要通过“文件捆绑”、“下载器下载”、“移动存储介质”等方式传播。

用户中毒后,会出现计算机及网络运行缓慢,安全软件退出等现象。

感染对象

Windows 2000/Windows XP/Windows 2003/Windows Vista

传播途径

网页挂马、文件捆绑、下载器下载

防范措施

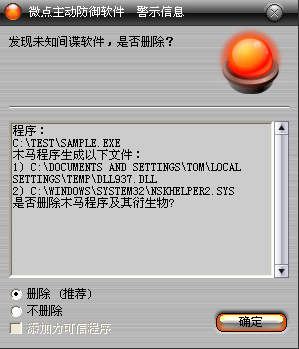

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“未知间谍软件”,请直接选择删除处理(如图1);

图1 微点主动防御软件自动捕获未知病毒(未升级)

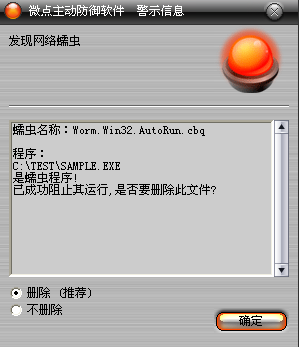

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Worm.Win32.AutoRun.cbq”,请直接选择删除(如图2)。

图2 微点主动防御软件升级后截获已知病毒

未安装微点主动防御软件的手动解决办法:

1、手动删除以下文件:

%Temp%\1754773.bat

%Temp%\dll773.dll

%SystemRoot%\system32\appwinproc.dll

%SystemRoot%\system32\Nskhelper2.sys

%SystemRoot%\system32\NsPass0.sys

%SystemRoot%\system32\NsPass1.sys

%SystemRoot%\system32\NsPass2.sys

%SystemRoot%\system32\NsPass3.sys

X:\autorun.inf

X:\system.dll

X为任意盘符

2、手动修改以下注册表键:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ Nskhelper2.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass0.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass1.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass2.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass3.sys

3.手动替换以下文件:

用相同版本替换

%SystemDriver%\system32\appmgmts.dll

%SystemDriver%\system32\schedsvc.dll

%SystemDriver%\system32\w32time.dll

%SystemDriver%\system32\wiaservc.dll

变量声明:

%SystemDriver% 系统所在分区,通常为“C:\”

%SystemRoot% WINDODWS所在目录,通常为“C:\Windows”

%Documents and Settings% 用户文档目录,通常为“C:\Documents and Settings”

%Temp% 临时文件夹,通常为“C:\Documents and Settings\当前用户名称\Local Settings\Temp”

%ProgramFiles% 系统程序默认安装目录,通常为:“C:\ProgramFiles”

病毒分析

1.病毒运行后检查自身是否被调试,如果发现ollydbg.exe、ollyice.exe、peditor.exe、loadpe.exe、c32asm.exe、importREC.exe进程,执行ExitProcess退出当前进程。

2.尝试打开Schedule、AppMgnt、srservice、W32Time和stisvc服务,如果成功,通过发送SERVICE_CONTROL_STOP控制码停止该服务。

3.释放并加载动态库文件%Temp%\dll773.dll,创建并执行批处理%Temp%\1754773.bat,自我删除。

4.在dll773.dll中,比较自己是否为svchost.exe,不是就释放"%SystemRoot%\system32\Nskhelper2.sys",遍历进程,如果发现avp.exe和360safe.exe,向"\\.\NsRk1"发送控制码,结果进程,恢复SSDT。

5.已挂起方式执行"%SystemRoot%\system32\svchost.exe",并将自己写入进程中,创建远程线程。

6.远程线程创启动后,创建线程,每隔1s,创建安全软件映像劫持;提升自身权限。

7.创建线程,遍历磁盘,将磁盘根目录下的免疫文件夹autorun.inf删除,创建autorun.inf,拷贝自己到磁盘根目录下为system.dll。

8.创建线程,修改hosts文件,连接网络,下载病毒列表文件。

9.创建线程,释放动态库文件"%SystemRoot%\system32\appwinproc.dll",并将其写入explorer.exe,创建远程线程。

10.在appwinproc.dll中,设置钩子,查找含有金山毒霸、卡巴斯基、NOD32、瑞星卡卡、下载者、专杀、木马、杀毒、江民、奇虎、360安全卫士、超级巡警、McAffee字符的窗口。

11.释放驱动文件NsPass0.sys、NsPass1.sys、NsPass2.sys和NsPass3.sys修改appmgmts.dll、schedsvc.dll、w32time.dll和wiaservc.dll。

病毒创建文件:

%Temp%\1754773.bat

%Temp%\dll773.dll

%SystemRoot%\system32\appwinproc.dll

%SystemRoot%\system32\Nskhelper2.sys

%SystemRoot%\system32\NsPass0.sys

%SystemRoot%\system32\NsPass1.sys

%SystemRoot%\system32\NsPass2.sys

%SystemRoot%\system32\NsPass3.sys

X:\autorun.inf

X:\system.dll

X为任意盘符

病毒修改文件:

%SystemDriver%\system32\appmgmts.dll

%SystemDriver%\system32\schedsvc.dll

%SystemDriver%\system32\w32time.dll

%SystemDriver%\system32\wiaservc.dll

病毒创建注册表:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ Nskhelper2.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass0.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass1.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass2.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ NsPass3.sys

病毒访问网络:

http://count.***.com/30/count.asp

http://txt.***.com/update/count.txt