�������

Trojan-Downloader.Win32.Delf.nl

����ʱ��

2010-5-10

Σ���ȼ�

��

����֢״

��������ʹ��“Delphi”��д������������������������������Զ�������Ϊ“144,784”�ֽڣ�ͼ��Ϊ“

”��ʹ��“exe”��չ����ͨ���ƶ��ļ�������ҳ���������������صȷ�ʽ���д�����������ҪĿ�������ذ�װ����δ֪�����ػ��������û���ҳ��

”��ʹ��“exe”��չ����ͨ���ƶ��ļ�������ҳ���������������صȷ�ʽ���д�����������ҪĿ�������ذ�װ����δ֪�����ػ��������û���ҳ��

�û��ж�������ϵͳ���л��������������쳣����ҳ���ģ�ϵͳ���ִ�����å������

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

��ҳľ�����ļ���������������

������ʩ

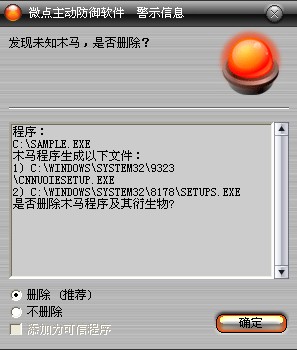

�Ѱ�װʹ�������������������û��������κ����ã��������������Զ���������ϵͳ���ܸò��������ֺ��ƻ����������Ƿ��Ѿ����������°汾���������������ܹ���Ч����ò����������û�н������������������������°棬���������������ڷ��ָò���������ʾ������“δ֪ľ��”����ֱ��ѡ��ɾ����������ͼ1����

ͼ1 ���������������Զ�����δ֪������δ������

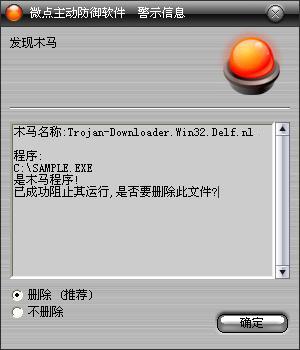

������Ѿ��������������������������°汾���㽫������ʾ������ľ��"Trojan-Downloader.Win32.Delf.nl”����ֱ��ѡ��ɾ������ͼ2����

ͼ2 ��������������������ػ���֪����

δ��װ�����������������ֶ�����취��

1.���ر�������װ����å����

2.ɾ�������ļ�

%SystemRoot%\system32\3942\CnNuoIEsetup.exe

%SystemRoot%\system32\6156\setups.exe

%SystemRoot%\system32\5030\KuoDouSetup.exe

%SystemRoot%\system32\11771\ctfmon.exe

%SystemRoot%\system32\9276\qrn.exe

%Program Files%\Common Files\MsCom\ClipBookClipSrvs.exe

%Program Files%\Directs\HaoZipss.exe

%Program Files%\YouDao.exe

3.ɾ������ע���

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\smartsvr

����������

����%SystemDriver%��������������ϵͳ���ڷ�����ͨ��Ϊ“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ¼��ͨ��Ϊ“C:\Windows”

����%Documents and Settings%�����û��ĵ�Ŀ¼��ͨ��Ϊ“C:\Documents and Settings”

����%Temp%������������������������ʱ�ļ��У�ͨ��Ϊ“C:\Documents and Settings\��ǰ�û�����\Local Settings\Temp”

����%ProgramFiles%��������������ϵͳ����Ĭ�ϰ�װĿ¼��ͨ��Ϊ��“C:\ProgramFiles”

����������

1.����IE�������¹����ַhttp://aa.xz26.com/gg/aili.html��

2.�������磬��½Զ��FTP,��ָ����ַ���ش�����å������%SystemRoot%\system32�����У�������%SystemRoot%\system32\3942\CnNuoIEsetup.exe, %SystemRoot%\system32\6156\setups.exe, %SystemRoot%\system32\5030\KuoDouSetup.exe, %SystemRoot%\system32\11771\ctfmon.exe, %SystemRoot%\system32\9276\qrn.exe�������ֲ��������

3.��װ��������������û�����%Program Files%\PitayaĿ¼

4.�ͷŲ����ļ�%Program Files%\Common Files\MsCom\ClipBookClipSrvs.exe����ע���ע��Ϊ���������Ը����û�IE��ҳ��

5.%Program Files%\Common Files\Ŀ¼���ͷ���:MP3������ʽ, ��ӰӰԺ, ��Ʊ��ѯ,�տ�ָ�ϵ��������ӡ�����C:\Documents and Settings\Administrator\����ʼ���˵�\����\����Ŀ¼���г�����Ӧ��vbs�ű��ļ���

6.��ע���HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Tcpip\Parameters\Interfaces�����û�DNS���á�

7. %Program Files%\DirectsĿ¼���ͷ�HaoZipss.exe��YouDao.exe����å�����������а�װ���û�������

���������ļ���

%SystemRoot%\system32\3942\CnNuoIEsetup.exe

%SystemRoot%\system32\6156\setups.exe

%SystemRoot%\system32\5030\KuoDouSetup.exe

%SystemRoot%\system32\11771\ctfmon.exe

%SystemRoot%\system32\9276\qrn.exe

%Program Files%\Common Files\MsCom\ClipBookClipSrvs.exe

%Program Files%\Directs\HaoZipss.exe

%Program Files%\YouDao.exe

������������:

http://c.jf52.com/code/LL_count.asp?TID=**

ftp://down2:down2@eksfoxf.down.xz**.com:21000/yxku/setups.exe

ftp://down2:down2@hdymapd.down.xz**.com:21000/myie/CnNuoIE.exe

http://aa.xz26.com/gg/aili.html

��������ע���:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\smartsvr