桌面流氓

Trojan.Win32.StartPage.ece

捕获时间

2011-03-24

危害等级

中

病毒症状

该样本是使用“VC ”编写的“桌面流氓广告程序”,由微点主动防御软件自动捕获, 采用“ASPack”加壳方式,企图躲避特征码扫描,加壳后长度为“421,403”字节,图标为“ ”,使用“exe”扩展名,通过文件捆绑、网页挂马、下载器下载等方式进行传播。病毒主要目的是修改用户IE主页。当用户计算机感染此木马病毒后,杀毒软件窗口自动关闭,修改用户IE主页,并且发现未知进程等现象.

”,使用“exe”扩展名,通过文件捆绑、网页挂马、下载器下载等方式进行传播。病毒主要目的是修改用户IE主页。当用户计算机感染此木马病毒后,杀毒软件窗口自动关闭,修改用户IE主页,并且发现未知进程等现象.

感染对象

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

传播途径

文件捆绑、网页挂马、下载器下载

防范措施

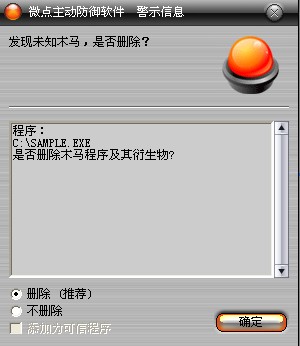

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“未知木马”,请直接选择删除处理(如图1)

图1 微点主动防御软件自动捕获未知病毒(未升级)

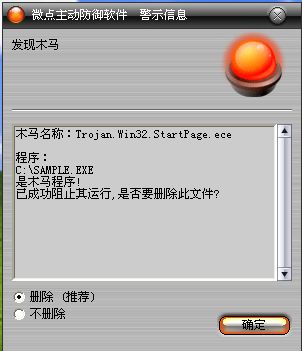

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现木马"Trojan.Win32.StartPage.ece”,请直接选择删除(如图2)。

图2 微点主动防御软件升级后截获已知病毒

未安装微点主动防御软件的手动解决办法:

1.手动删除文件

删除 %SystemRoot%\web\Index.htm

删除 %SystemRoot%\web\Index.html

删除 %ProgramFiles%\Common Files\System\taobao.ico

删除 %ProgramFiles%\Common Files\SD.ico

删除 D:\360\svchost.exe

2.导入正常文件C:\Windows \system32\drivers\etc\hosts

3.使用“微点桌面广告清除工具”清理桌面。

变量声明:

%SystemDriver% 系统所在分区,通常为“C:\”

%SystemRoot% WINDODWS所在目录,通常为“C:\Windows”

%Documents and Settings% 用户文档目录,通常为“C:\Documents and Settings”

%Temp% 临时文件夹,通常为“C:\Documents and Settings\当前用户名称\Local Settings\Temp”

%ProgramFiles% 系统程序默认安装目录,通常为:“C:\ProgramFiles”

病毒分析:

1.首先该病毒建立互斥体变量名称为:"MutexNPA_UnitVersioning_2608",防止程序多次运行。

在系统目录下创建注册表文件"C:\WINDOWS\system32\msscp.reg",内容为:Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"Hidden"=-

[-HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden]

紧接着创建进程,以隐藏命令行的形式导入该注册表信息CommandLine = "C:\WINDOWS\regedit.exe /S C:\WINDOWS\system32\msscp.reg"。目的是禁止隐藏的文件显示。

2.该病毒经过一串字符串,解密相关的网址信息。

3.继续创建图标文件“%Program Files%\Common Files\System\taobao.ico”

4.然后删除IE桌面快捷方式,删除淘宝网的快捷方式,删除360安全卫士的快捷方式,删除360软件管家的快捷方式,删除360杀毒快捷方式,删除瑞星杀毒软件的快捷方式,删除修复瑞星软件的快捷方式,删除帐号保险柜的快捷方式,删除开始菜单目录下的IE快捷方式,

删除开始菜单目录下的淘宝网等一些快捷方式。删除"%Documents and Settings%\当前用户\Application Data\Microsoft\Internet Explorer\Quick Launch\Internet Explorer.url",删除"%Documents and Settings%\当前用户\Application Data\Microsoft\Internet Explorer\Quick Launch\淘宝网.lnk",删除"%Documents and Settings%\当前用户\Application Data\360se\360se_s.ini"等一些文件。

5.删除并修改相关注册表信息,生成大量垃圾注册表项。

6.病毒通过用户安装的世界之窗浏览器访问http://www.58lala.com/?333,修改注册表信息:

"HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet\TheWorld.exe\shell\open\command"

修改配置文件"TheWorld.ini",设置主页为http://www.58lala.com/?333

7.在"C:\Documents and Settings\当前用户\Application Data\360se\360se.ini"修改配置文件"360se.ini",设置主页为http://www.58lala.com/?333

8.病毒在Windows目录下创建文件"C:\WINDOWS\web\Index.htm"指向http://www.58lala.com/taobao.html网址,以及创建"C:\WINDOWS\web\Index.html"指向http://www.58lala.com/?333网址。

9.然后将C:\Documents and Settings\当前用户\Application Data\Microsoft\Internet Explorer\Quick Launch\Internet Explorer.lnk指向目标“IEXPLORE.EXE" C:\WINDOWS\web\Index.html”

将C:\Documents and Settings\当前用户\「开始」菜单\Internet Explorer.lnk指向目标“IEXPLORE.EXE" C:\WINDOWS\web\Index.html”

将C:\Documents and Settings\当前用户\「开始」菜单\淘宝网!.lnk指向目标“IEXPLORE.EXE" C:\WINDOWS\web\Index.html”

将C:\Documents and Settings\当前用户\「开始」菜单\程序\Internet Explorer.lnk指向目标“IEXPLORE.EXE" C:\WINDOWS\web\Index.html”

将C:\Documents and Settings\当前用户\「开始」菜单\程序\淘宝网!.lnk指向目标“IEXPLORE.EXE" C:\WINDOWS\web\Index.html”

10.对注册表进行权限设置为"everyone",然后恢复到以前的权限设置。

11.修改host文件,屏蔽相关网站

12.在D盘符下创建文件"D:\360\svchost.exe",然后以外部命令执行该程序。紧接着删除"C:\WINDOWS\system32\msscp.reg"注册表文件。

13.svchost.exe运行之后,删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\360安全卫士.lnk, 删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\360软件管家.lnk, 删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\程序\360安全卫士.lnk, 删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\程序\360软件管家.lnk, 删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\程序\修复360安全软件.url,

删除快捷方式C:\Documents and Settings\ All Users\「开始」菜单\程序\360杀毒\360杀毒.lnk,删除快捷方式C:\Documents and Settings\ All Users\「开始」菜单\程序\360杀毒\病毒隔离区.lnk, 删除快捷方式C:\Documents and Settings\ All Users\「开始」菜单\程序\360杀毒\卸载360杀毒.lnk, 删除快捷方式C:\Documents and Settings\ All Users\「开始」菜单\程序\360杀毒\修复360杀毒.lnk,

删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\程序\360安全卫士\360安全卫士.lnk, 删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\程序\360安全卫士\卸载360安全卫士.lnk, 删除快捷方式C:\Documents and Settings\当前用户\「开始」菜单\程序\360安全卫士\修复360安全卫士.lnk,

删除快捷方式C:\Documents and Settings\ All Users \桌面\360安全卫士.lnk,删除快捷方式C:\Documents and Settings\ All Users \桌面\360安全桌面.lnk,删除快捷方式C:\Documents and Settings\ All Users \桌面\360软件管家.lnk,删除快捷方式C:\Documents and Settings\ All Users \桌面\强力卸载电脑上的软件.lnk,删除快捷方式C:\Documents and Settings\ All Users \桌面\360杀毒.lnk

14.svchost.exe创建图标文件“C:\Program Files\Common Files\Safe.ico”,以及建立“C:\Program Files\Common Files\SD.ico”,然后休眠4000ms时间,然后枚举查找可牛,360,金山卫士,金山毒霸,自动安装程序等窗口,找到以后结束之。

15.一直循环休眠1200ms时间,枚举查找可牛,360,金山卫士,金山毒霸,自动安装程序等窗口,找到以后结束之。

病毒创建文件:

%SystemRoot%\system32\msscp.reg

%SystemRoot%\web\Index.htm

%SystemRoot%\web\Index.html

D:\360\svchost.exe

%ProgramFiles%\Common Files\System\taobao.ico

%ProgramFiles%\Common Files\Safe.ico

%ProgramFiles%\Common Files\SD.ico

%SystemRoot%\system32\drivers\etc\hosts

病毒创建注册表:

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD42}\DefaultIcon

名称:默认

数据:C:\Program Files\Internet Explorer\IEXPLORE.EXE

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD42}\Shell\Open(&O)

名称:默认

数据:打开主页(&H)

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD42}\Shell\Open(&O)\Command

名称:默认

数据:iexplore.exe C:\WINDOWS\Web\index.html

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD42}\Shell\删除(&D)\Command

名称:默认

数据:Rundll32.exe

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD42}\Shell\重命名(&M)\Command

名称:默认

数据:Rundll32.exe

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD42}\Shell\属性(&R)\Command

名称:默认

数据:Rundll32.exe Shell32.dll,Control_RunDLL Inetcpl.cpl

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\DefaultIcon

名称:默认

数据:C:\Program Files\Common Files\System\taobao.ico

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\Shell\Open(&O)

名称:默认

数据:打开淘宝网(&T)

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\Shell\Open(&O)\Command

名称:默认

数据:iexplore.exe C:\WINDOWS\Web\index.html

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\Shell\删除(&D)\Command

名称:默认

数据:Rundll32.exe

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\Shell\重命名(&M)\Command

名称:默认

数据:Rundll32.exe

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\Shell\属性(&R)\Command

名称:默认

数据:Rundll32.exe Shell32.dll,Control_RunDLL Inetcpl.cpl

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\ShellFolder

名称:HideOnDesktopPerUser

数据:1

HKEY_CLASSES_ROOT\CLSID\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}\ShellFolder

名称:HideFolderVerbs

数据:1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Desktop\NameSpace\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD42}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Desktop\NameSpace\{F3CA57DF-C5DA-11CF-8F28-00AA0060FD43}

病毒访问网络:

http://www.ha**2.com/shangcheng.html

http://www.ha**2.com/taobao.html

http://www.58**a.com/taobao.html

http://www.58**a.com/?333