盗号木马

Trojan-PSW.Win32.OnLineGames.dy

捕获时间

2011-08-17

危害等级

中

病毒症状

该样本是使用“VC ”编写的“盗号木马”,由微点主动防御软件自动捕获,采用“UPX”加壳方式试图躲避特征码扫描,加壳后长度为“14.112”字节,图标为“ ”,使用“exe”扩展名,通过文件捆绑、网页挂马、下载器下载等方式进行传播。病毒主要目的是盗取网游账号与密码等重要信息,初步认定病毒主要目标为“剑侠世界”网游。

”,使用“exe”扩展名,通过文件捆绑、网页挂马、下载器下载等方式进行传播。病毒主要目的是盗取网游账号与密码等重要信息,初步认定病毒主要目标为“剑侠世界”网游。

用户中毒后会出现进程为“game.exe”的游戏突然关闭,再次登录出现游戏物品丢失或密码错误等现象。

感染对象

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

传播途径

文件捆绑、网页挂马、下载器下载

防范措施

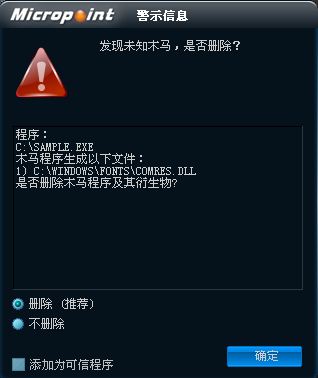

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“未知木马”,请直接选择删除处理(如图1)

图1 微点主动防御软件自动捕获未知病毒(未升级)

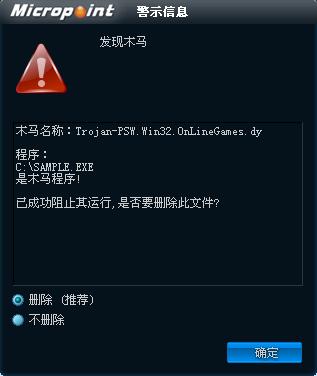

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现木马"Trojan-PSW.Win32.OnLineGames.dy”,请直接选择删除(如图2)。

图2 微点主动防御软件升级后截获已知病毒

未安装微点主动防御软件的手动解决办法:

手动删除以下文件:

%SystemRoot%\system32\mmsfc1.dll

%SystemRoot%\system32\sysgth.dll

%SystemRoot%\fonts\ComRes.dll

%SystemRoot%\fonts\gth88326.fon

%SystemRoot%\fonts\gth88326.ttf

%SystemRoot%\system32\gth88326.exe

用原版ComRes.dll替换%SystemRoot%\system32\ComRes.dll

变量声明:

%SystemDriver% 系统所在分区,通常为“C:\”

%SystemRoot% WINDODWS所在目录,通常为“C:\Windows”

%Documents and Settings% 用户文档目录,通常为“C:\Documents and Settings”

%Temp% 临时文件夹,通常为“C:\Documents and Settings\当前用户名称\Local Settings\Temp”

%ProgramFiles% 系统程序默认安装目录,通常为:“C:\ProgramFiles”

病毒分析:

(1)病毒利用sfc_os.dll第五号函数解除%SystemRoot%\system32\ComRes.dll文件的系统保护

(2)创建%SystemRoot%\system32\sysgth.dll用于保留ComRes.dll原版

(3)从病毒里加载资源填充到%SystemRoot%\system32\ComRes.dll从而达到开机启动的目的

(4)在%SystemRoot%\fonts路径下分别创建ComRes.dll、gth88326.fon、gth88326.ttf

(5)进程快照找出名字为“game.exe”的进程结束掉

(6)拷贝一份%SystemRoot%\system32\rundll32.exe到%SystemRoot%\system32\gth88326.exe

(7)利用gth88326.exe加载%SystemRoot%\fonts\ComRes.dll

(8)利用HOOK向explorer.exe主线程注入ComRes.dll来隐藏运行,然后删除病毒源文件

(9)设置键盘、鼠标钩子和每隔14秒读游戏内存来记录网游"账号"、"密码"等信息

(10)用WININET.DLL导出函数向http://www.*****88.cn/kh/bjlw/img/oo/mibao.asp?action=&Name=&State=1地址发送盗取的信息

病毒创建文件:

%SystemRoot%\system32\mmsfc1.dll

%SystemRoot%\system32\sysgth.dll

%SystemRoot%\fonts\ComRes.dll

%SystemRoot%\fonts\gth88326.fon

%SystemRoot%\fonts\gth88326.ttf

%SystemRoot%\system32\gth88326.exe

病毒删除文件:

病毒本身

病毒访问网络:

http://www.*****88.cn/kh/bjlw/img/oo/mibao.asp?action=&Name=&State=1