捕获时间

2008-11-15

病毒摘要

该样本是使用“C ”编写的木马程序,由微点主动防御软件自动捕获,采用“UPX”加壳方式试图躲避特征码扫描,加壳后长度为65,024 字节,图标为 ,病毒扩展名为“exe”,通过“网页木马”、“文件捆绑”等途径植入用户计算机,病毒导致硬盘中部分图片数据丢失,对用户造成极大损害。 ,病毒扩展名为“exe”,通过“网页木马”、“文件捆绑”等途径植入用户计算机,病毒导致硬盘中部分图片数据丢失,对用户造成极大损害。

感染对象

Windows 2000/Windows XP/Windows 2003

传播途径

网页木马、文件捆绑

防范措施

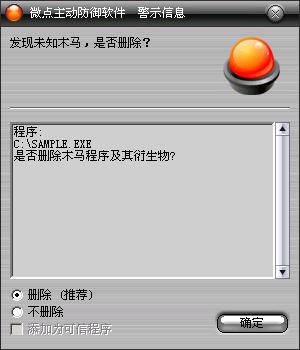

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“未知木马”,请直接选择删除处理(如图1);

图1 主动防御自动捕获未知病毒(未升级)

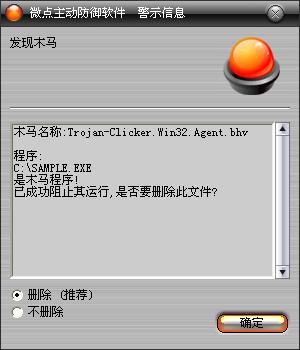

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Trojan-Clicker.Win32.Agent.bhv”,请直接选择删除(如图2)。

图2 升级后截获已知病毒

对于未使用微点主动防御软件的用户,微点反病毒专家建议:

1、不要在不明站点下载非官方版本的软件进行安装,避免病毒通过捆绑的方式进入您的系统。

2、尽快将您的杀毒软件特征库升级到最新版本进行查杀,并开启防火墙拦截网络异常访问,如依然有异常情况请注意及时与专业的安全软件厂商联系获取技术支持。

3、开启windows自动更新,及时打好漏洞补丁。

病毒分析

该样本程序第一次被执行后,检测是否存在隐藏的病毒窗口“SMSSISRUNNING”,不存在则修改注册表,通过RegDeleteKey函数,删除“Image File Execution Options”,并破坏系统安全模式,删除项如下:

| |

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKLM\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKCU\Software\Policies\Microsoft\MMC\{58221C66-EA27-11CF-ADCF-00AA00A80033} |

|

随后利用ExitWindowsEx函数将操作系统重启,在“%SystemRoot%\System32”文件夹内释放动态库文件“xpserver.dll”,建立启动项,相关注册表如下:

| |

项:“HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify\xpserverdll”

键值:“DllName”

指向数据:“xpserver.dll” |

|

遍历进程窗口,查找“微点”、“防火墙”、“清理”、“马“、“毒”、“警告”、“进程”、“360”等字串,强行关闭进程。通过全盘检测“boot.ini”文件确定系统盘符,查找非系统盘内后缀名为“JPG”、“GIF”的全部文件,全部替换为自身并改名为其图片原文件名+大段空格+.EXE,企图欺骗用户点击,导致图片内容完全破坏,查找非系统盘符内后缀名为“EXE”的文件,重写为病毒代码,并删除后缀名为”“GHO”的文件,对用户带来极大损害。

尝试关闭IE进程,通过访问http://www.baidu.com/index.html检测联网情况,联网后通过:

http ://www.k***k.cn/net1.exe

http ://www.k***k.cn/winrun.exe

http ://www.k***k.cn/jpg.exe

下载病毒文件,保存至“%SystemRoot%\system32”及“%SystemRoot%\System32\Com”文件夹,命名为“jpg.exe”、“lsass.exe”、“smss.exe“等文件,进行病毒更新、完善,对用户造成极其恶劣的影响。

|