捕获时间

2008-11-18

病毒摘要

该样本是使用“ Delphi”编写的后门程序,由微点主动防御软件自动捕获,采用“UPX”加壳方式试图躲避特征码扫描,加壳后长度为“52,224 字节”,图标为“ ”,使用“exe”扩展名,通过“网页木马”、“文件捆绑”等途径植入用户计算机,运行后远程控制用户计算机,直接威胁用户隐私文件及其系统安全。 ”,使用“exe”扩展名,通过“网页木马”、“文件捆绑”等途径植入用户计算机,运行后远程控制用户计算机,直接威胁用户隐私文件及其系统安全。

感染对象

Windows 2000/Windows XP/Windows 2003

传播途径

网页木马、文件捆绑

防范措施

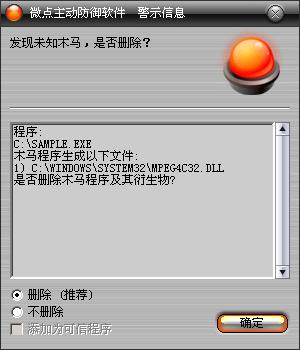

已安装使用微点主动防御软件的用户,无须任何设置,微点主动防御将自动保护您的系统免受该病毒的入侵和破坏。无论您是否已经升级到最新版本,微点主动防御都能够有效清除该病毒。如果您没有将微点主动防御软件升级到最新版,微点主动防御软件在发现该病毒后将报警提示您发现“未知木马”,请直接选择删除处理(如图1);

图1 主动防御自动捕获未知病毒(未升级)

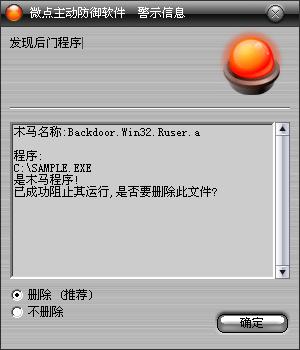

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Backdoor.Win32.Ruser.a”,请直接选择删除(如图2)。

图2 升级后截获已知病毒

对于未使用微点主动防御软件的用户,微点反病毒专家建议:

1、不要在不明站点下载非官方版本的软件进行安装,避免病毒通过捆绑的方式进入您的系统。

2、尽快将您的杀毒软件特征库升级到最新版本进行查杀,并开启防火墙拦截网络异常访问,如依然有异常情况请注意及时与专业的安全软件厂商联系获取技术支持。

3、开启windows自动更新,及时打好漏洞补丁。

病毒分析

该样本程序被执行后,隐藏调用下列命令,尝试关闭360安全卫士进程,达到自身保护的目的:

| Quote: |

| taskkill /im 360tray.exe /f |

|

创建注册表相关键值,达到生成反向连接的相关配置信息:

连接方IP域名地址:

| Quote: |

项:

HKEY_LOCAL_MACHINE\SOFTWARE\QQ\QQNETPET\

键值:MasterDNSE

指向数据:alcrao.8866.org

连接方端口号:

项:

HKEY_LOCAL_MACHINE\SOFTWARE\QQ\QQNETPET\

键值:MasterPort

指向数据:1981

上线备注信息:

项:

HKEY_LOCAL_MACHINE\SOFTWARE\QQ\QQNETPET\

键值:NetPetName

指向数据:我是小鸡 |

|

释放文件“mpeg4c32.dll”到%SystemRoot%\system32\目录下,修改并创建“RemoteAccess服务注册表相关键值,达到“RemoteAccess”服务的替换:

| Quote: |

项:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RemoteAccess\

Parameters

键值:ServiceDll

指向数据:%SystemRoot%\system32\mpeg4c32.dll

项:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RemoteAccess\

Parameters

键值:ServiceDll

指向数据:%SystemRoot%\system32\mpeg4c32.dll |

|

调用系统API开启服务,服务成功启动后,开启“svchost”新进程,读取后门种植者所设置的IP地址和端口号进行反向连接,连接成功后开启线程与黑客进行通讯,其地址为:

Al**ao.88**.org:1981

等待接受黑客的控制,执行如下功能,将用户计算机变为傀儡主机:

文件管理

屏幕监控

超级终端

语音交流

系统控制

视频监控

结束自身进程前隐藏调用下列命令删除自身:

| Quote: |

| cmd.exe /c ping localhost -n 1 && del "C:\sample.exe " |

|

|